ANALYSIS OF MARICOPA COUNTY EMS: ASSESSING SOFTWARE INTEGRITY, CRYPTOGRAPHIC VULNERABILITIES, AND ELECTION CERTIFICATION COMPLIANCE

- S.S.TEJASKUMAR

- Feb 24

- 5 min read

मारिकोपा काउंटी के 2020 के चुनाव प्रबंधन तंत्र (Election Management System – EMS) को लेकर जो आरोप लगाए गए, वे केवल तकनीकी अनियमितताओं का प्रश्न नहीं हैं, बल्कि लोकतांत्रिक विश्वसनीयता के मूल ढांचे को चुनौती देने वाले दावे हैं। किसी भी आधुनिक निर्वाचन प्रणाली का मूल्यांकन भावनात्मक या राजनीतिक आग्रहों के आधार पर नहीं, बल्कि सॉफ्टवेयर अखंडता, क्रिप्टोग्राफिक सुरक्षा, कॉन्फ़िगरेशन नियंत्रण, ऑडिट ट्रेल, और चेन-ऑफ-कस्टडी जैसे कठोर वैज्ञानिक मानकों पर किया जाना चाहिए। यदि किसी भी स्तर पर प्रमाणित (certified) कॉन्फ़िगरेशन से विचलन सिद्ध होता है, तो वह केवल प्रशासनिक त्रुटि नहीं बल्कि सिस्टम इंटीग्रिटी का संभावित उल्लंघन माना जाता है। यही कारण है कि इन आरोपों का विश्लेषण तकनीकी, विधिक और सांख्यिकीय दृष्टि से आवश्यक है।

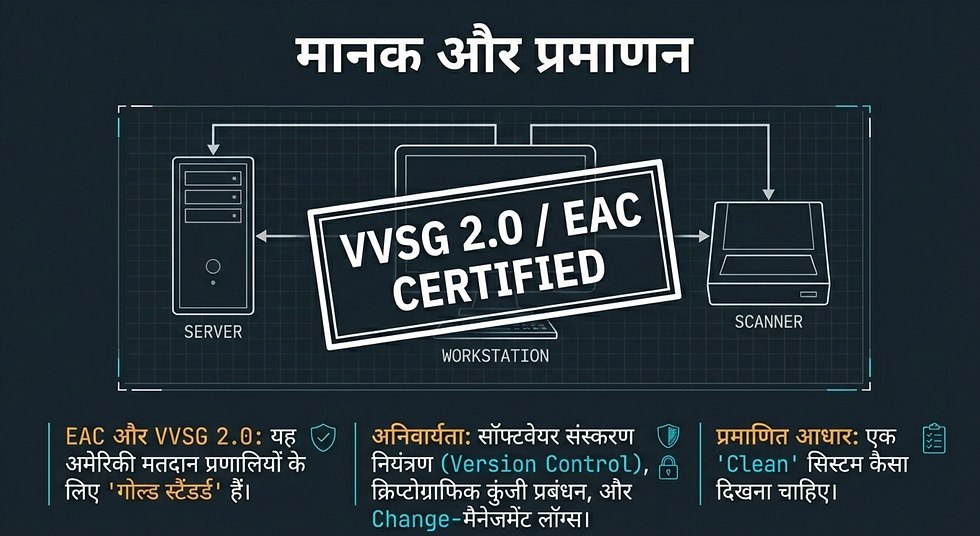

अमेरिका में मतदान प्रणालियों का प्रमाणीकरण U.S. Election Assistance Commission (EAC) के अंतर्गत होता है, जो Voluntary Voting System Guidelines (VVSG) के माध्यम से हार्डवेयर, फर्मवेयर और सॉफ्टवेयर कॉन्फ़िगरेशन की स्वीकृति देता है। VVSG 2.0 स्पष्ट रूप से सॉफ्टवेयर वर्ज़न कंट्रोल, क्रिप्टोग्राफिक की-मैनेजमेंट और चेंज-मैनेजमेंट लॉग्स को अनिवार्य बनाता है [1]। यदि किसी काउंटी द्वारा उपयोग किए गए टैबुलेटर या EMS में EAC प्रमाणित वर्ज़न से भिन्न डेटाबेस स्कीमा, एप्लिकेशन बिल्ड या रन-टाइम सेटिंग्स पाई जाती हैं, तो यह तकनीकी रूप से “configuration drift” कहलाता है। वैज्ञानिक रूप से यह सिद्धांत है कि किसी भी मिशन-क्रिटिकल सिस्टम में अनधिकृत कॉन्फ़िगरेशन परिवर्तन संभावित रूप से आउटपुट को प्रभावित कर सकता है। हालांकि, यह तभी निर्णायक प्रमाण बनता है जब परिवर्तन और परिणाम के बीच कारणात्मक (causal) संबंध स्थापित हो।

मारिकोपा काउंटी के संबंध में कुछ स्वतंत्र समीक्षाओं ने यह आरोप लगाया कि 2020 और 2022 के चुनावों में प्रयुक्त Dominion Voting Systems के सॉफ्टवेयर में EAC और एरिज़ोना सेक्रेटरी ऑफ स्टेट द्वारा प्रमाणित संस्करणों से भिन्न संशोधन पाए गए। Dominion प्रणाली Democracy Suite 5.5-A का EAC प्रमाणन 2019 में जारी हुआ था [2]। यदि किसी काउंटी ने प्रमाणित बिल्ड से अलग executable फाइलें या अपडेट इंस्टॉल किए, तो उसे Change Control Documentation में दर्ज होना चाहिए। वैज्ञानिक ऑडिट का मानक यह है कि SHA-256 या समकक्ष क्रिप्टोग्राफिक हैश के माध्यम से फाइल इंटीग्रिटी सत्यापित की जाए। यदि हैश वैल्यू प्रमाणित रेफरेंस से मेल नहीं खाती, तो यह या तो अधिकृत पैच है या अनधिकृत परिवर्तन। निर्णायक निष्कर्ष हेतु हैश तुलना, टाइम-स्टैम्प विश्लेषण और डिजिटल सिग्नेचर वेरिफिकेशन आवश्यक होते हैं।

एन्क्रिप्शन कीज़ के संबंध में आरोप कि वे एक अनएन्क्रिप्टेड SQL डेटाबेस में प्लेन-टेक्स्ट रूप में संग्रहित थीं, अत्यंत गंभीर हैं। किसी भी सुरक्षित मतदान प्रणाली में Key Management System (KMS) का पालन FIPS 140-2 या समकक्ष क्रिप्टोग्राफिक मानकों के अनुरूप होना चाहिए [3]। यदि वास्तव में निजी कुंजियाँ (private keys) या सिमेट्रिक एन्क्रिप्शन कीज़ प्लेन-टेक्स्ट में उपलब्ध हों, तो सैद्धांतिक रूप से डेटा मैनिपुलेशन या डिजिटल सिग्नेचर स्पूफिंग संभव हो सकती है। परंतु इस दावे की सत्यता का निर्धारण फॉरेंसिक लॉग्स, एक्सेस कंट्रोल लिस्ट (ACL), और ऑथेंटिकेशन ट्रेल के विश्लेषण से ही किया जा सकता है। केवल यह कहना कि “कोई भी” SQL क्वेरी से परिणाम बदल सकता था, तब तक वैज्ञानिक रूप से प्रमाणित नहीं माना जा सकता जब तक यह न दिखाया जाए कि अनधिकृत एक्सेस वास्तव में हुआ और परिणाम में सांख्यिकीय रूप से महत्वपूर्ण परिवर्तन हुआ।

EMS कंपाइलर की स्थापना और सक्रिय चुनाव के दौरान नई executable फाइलों के निर्माण के दावे भी तकनीकी रूप से परीक्षण योग्य हैं। किसी भी सुरक्षित प्रोडक्शन वातावरण में “development tools” का उपस्थित होना जोखिम कारक माना जाता है। साइबर सुरक्षा के सिद्धांत के अनुसार, Production और Development वातावरण का पृथक्करण (environment segregation) अनिवार्य है। यदि चुनाव अवधि के दौरान executable फाइलें तीन बार बनीं, तो यह लॉग विश्लेषण से स्पष्ट होना चाहिए—फाइल सिस्टम मेटाडेटा, Windows Event Logs, और सिस्टम इंटीग्रिटी मॉनिटरिंग टूल्स द्वारा। किंतु यह भी ध्यान रखना चाहिए कि कुछ स्वचालित सिस्टम प्रक्रियाएँ या अधिकृत अपडेट भी executable फाइलें उत्पन्न कर सकती हैं। अतः प्रत्येक फाइल निर्माण को “धोखाधड़ी” मान लेना वैज्ञानिक निष्कर्ष नहीं बल्कि परिकल्पना है, जिसे साक्ष्य से पुष्ट करना आवश्यक है।

EAC अधिकृत ऑडिटर—Pro V&V और SLI Compliance—द्वारा फरवरी 2021 में की गई समीक्षाओं पर भी प्रश्न उठाए गए। यदि ऑडिट प्रक्रिया में material change का पता नहीं चला, तो दो संभावनाएँ हैं: या तो परिवर्तन प्रमाणित प्रक्रिया के भीतर थे और उन्हें उचित रूप से दस्तावेजीकृत किया गया, या ऑडिट की सीमा (scope) सीमित थी। वैज्ञानिक ऑडिटिंग में “scope limitation” एक सामान्य समस्या है। यदि ऑडिट केवल लॉजिकल और फंक्शनल टेस्टिंग तक सीमित था और पूर्ण फॉरेंसिक इमेजिंग नहीं की गई, तो कुछ कॉन्फ़िगरेशन विचलन अनदेखे रह सकते हैं। परंतु यह निष्कर्ष निकालने के लिए कि ऑडिटर “विफल” रहे, हमें उनके ऑडिट प्लान, सैंपलिंग मेथड और टेस्ट-केस कवरेज का विश्लेषण करना होगा।

मतपत्र कागज के संबंध में दस विभिन्न प्रकार के पेपर मिलने का दावा भी विश्लेषण योग्य है। बैलेट पेपर के लिए सामान्यतः 80–100 GSM का विशेष अपारदर्शी (opaque) कागज अनुशंसित होता है ताकि स्कैनर रीडिंग सटीक हो। यदि विभिन्न प्रकार के कागज पाए गए, तो प्रश्न यह है कि क्या वे आधिकारिक प्रिंटिंग बैच के अंतर्गत थे या अनधिकृत स्रोत से आए। फॉरेंसिक पेपर विश्लेषण—फाइबर संरचना, वॉटरमार्क, इंक एब्जॉर्प्शन—से यह निर्धारित किया जा सकता है कि वे आधिकारिक थे या नहीं। परंतु अब तक सार्वजनिक डोमेन में उपलब्ध एरिज़ोना सीनेट रिव्यू (Cyber Ninjas Report, 2021) ने व्यापक स्तर पर परिणाम परिवर्तन का निर्णायक प्रमाण प्रस्तुत नहीं किया [4]। उसी रिपोर्ट में यह भी पाया गया कि हैंड-काउंट और मशीन-काउंट में अंतर नगण्य था।

यह भी महत्वपूर्ण है कि 12 नवम्बर 2020 को Cybersecurity and Infrastructure Security Agency (CISA) ने बयान जारी किया कि 2020 का चुनाव “अमेरिकी इतिहास का सबसे सुरक्षित चुनाव” था और व्यापक धोखाधड़ी का कोई प्रमाण नहीं मिला [5]। इसके अतिरिक्त, अमेरिकी न्याय विभाग और कई अदालतों ने चुनाव परिणामों को चुनौती देने वाली अनेक याचिकाओं को अपर्याप्त साक्ष्य के आधार पर खारिज किया [6]। वैज्ञानिक दृष्टि से न्यायिक परीक्षण और बहु-स्तरीय ऑडिट किसी भी दावे की विश्वसनीयता के मूल्यांकन का महत्वपूर्ण अंग हैं।

यह तर्क दिया जा सकता है कि केवल “कोई अनियमितता नहीं मिली” कहना पर्याप्त नहीं; बल्कि प्रत्येक तकनीकी दावे का स्वतंत्र, पारदर्शी और रिप्रोड्यूसिबल परीक्षण होना चाहिए। यदि वास्तव में सॉफ्टवेयर हैश, डिजिटल सिग्नेचर या की-मैनेजमेंट में विचलन सिद्ध होते हैं, तो उन्हें सार्वजनिक क्रिप्टोग्राफिक साक्ष्य के साथ प्रस्तुत किया जाना चाहिए—जैसे हैश वैल्यू तुलना तालिका, टाइम-लाइन विश्लेषण, और एक्सेस लॉग्स का सत्यापन। वैज्ञानिक समुदाय में दावा तभी स्वीकार्य होता है जब वह स्वतंत्र पुनरावृत्ति (independent replication) से पुष्ट हो।

लोकतांत्रिक प्रणाली में विश्वास अंधविश्वास से नहीं, बल्कि पारदर्शिता और परीक्षण योग्य साक्ष्य से आता है। यदि EMS में कॉन्फ़िगरेशन परिवर्तन हुए, तो यह प्रशासनिक विफलता हो सकती है; यदि वे अनधिकृत थे और परिणाम को प्रभावित करते थे, तो यह गंभीर आपराधिक कृत्य होता। परंतु अब तक उपलब्ध सार्वजनिक साक्ष्य व्यापक परिणाम-परिवर्तन के निर्णायक प्रमाण प्रस्तुत नहीं करते। कठोर वैज्ञानिक निष्कर्ष के लिए आवश्यक है कि प्रत्येक तकनीकी आरोप को डिजिटल फॉरेंसिक मानकों—NIST SP 800-61 (Computer Security Incident Handling Guide) और NIST SP 800-53 (Security Controls)—के अनुरूप जाँचा जाए [7]।

अंततः, चुनावी प्रणाली की विश्वसनीयता का प्रश्न केवल एक काउंटी या एक चुनाव का नहीं है। यह सिद्धांत का प्रश्न है कि क्या हम तकनीकी दावों को कठोर प्रमाण के साथ परखते हैं या राजनीतिक ध्रुवीकरण के आधार पर स्वीकार या अस्वीकार करते हैं। आक्रामक प्रश्न उठाना लोकतंत्र का हिस्सा है, परंतु अंतिम निर्णय डेटा, फॉरेंसिक साक्ष्य और न्यायिक परीक्षण से ही निकलता है। यदि भविष्य में किसी भी स्तर पर सॉफ्टवेयर इंटीग्रिटी या की-मैनेजमेंट में संरचनात्मक कमजोरी सिद्ध होती है, तो उसे सुधारना अनिवार्य होगा; किंतु जब तक कारणात्मक, सांख्यिकीय और क्रिप्टोग्राफिक साक्ष्य स्पष्ट रूप से परिणाम परिवर्तन सिद्ध न करें, तब तक “धोखाधड़ी” का निष्कर्ष वैज्ञानिक रूप से स्थापित नहीं माना जा सकता।

संदर्भ

[1] U.S. Election Assistance Commission, Voluntary Voting System Guidelines (VVSG) 2.0.

[2] EAC Certification of Dominion Democracy Suite 5.5-A, 2019.

[3] NIST, FIPS 140-2 Security Requirements for Cryptographic Modules.

[4] Arizona Senate Review, Cyber Ninjas Report, September 2021.

[5] CISA Statement on the Security of the 2020 Election, 12 November 2020.

[6] U.S. Department of Justice & Federal Court Decisions on 2020 Election Litigation, 2020–2021.

[7] NIST Special Publication 800-61 & 800-53, Cybersecurity and Incident Handling Standards.

Comments